Les cybercriminels développent constamment de nouvelles façons d'exploiter le système. Il est difficile de comprendre pourquoi ils ne feraient pas meilleur usage de leur intelligence. Cependant, cet article n’a pas pour but de faire l’éloge de l’intelligence des criminels. Il s'agit d'un nouveau malware Android connu sous le nom de FjordPhantom.

Le malware serait à l’origine du chaos dans des pays asiatiques comme l’Indonésie, la Thaïlande, le Vietnam, Singapour et la Malaisie. Une victime a été escroquée de 10 millions de bahts thaïlandais, soit environ $280 000.

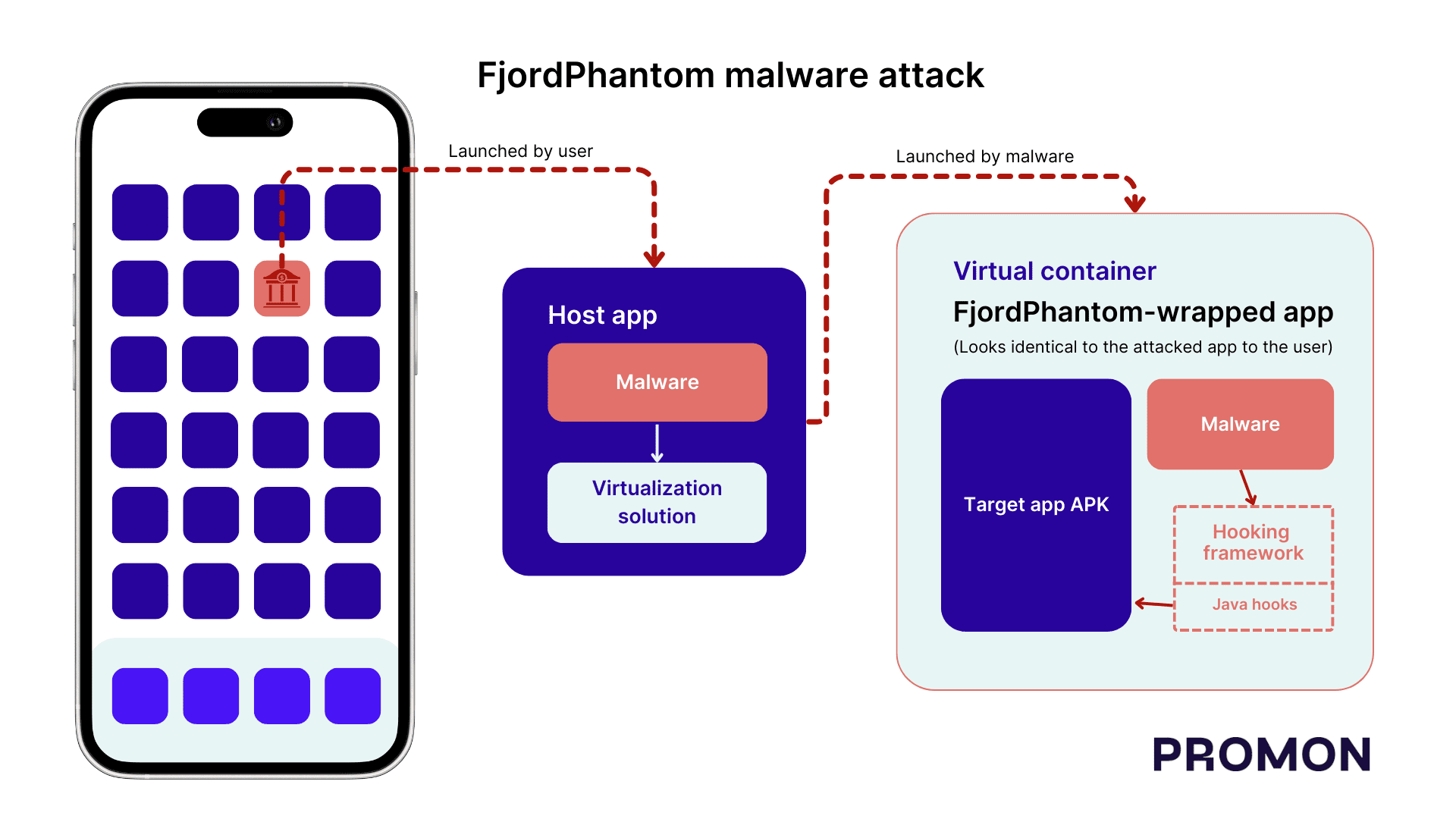

L'attaque commence lorsque la victime reçoit un e-mail ou un message contenant une invitation à télécharger une application bancaire légitime. Cependant, une fois téléchargée, l’application s’exécute dans un environnement virtuel, permettant aux attaquants de prendre le contrôle de l’appareil. La virtualisation fournit un environnement d'exécution privé pour exécuter du code, permettant des activités telles que le téléchargement deux fois de la même application pour une utilisation par deux utilisateurs partageant le même appareil.

L'attaque comporte également un élément d'ingénierie sociale : une fois l'application téléchargée, les cybercriminels appellent la victime, se faisant passer pour un représentant du service client de la banque pour l'aider à exécuter l'application. Cette étape aide l'attaquant à tromper la victime pour qu'elle effectue une transaction ou divulgue ses informations d'identification.

En téléchargeant une application légitime dans un système de fichiers virtuel et en utilisant le hooking, FjordPhantom perturbe la gestion normale d'une application par Android pour éviter la détection de toute activité suspecte.

Étant donné que l'application est installée dans un conteneur virtuel, elle contourne le bac à sable Android, une fonctionnalité de sécurité qui isole le code et les données d'une application des autres applications et du système. Sans sandboxing, les applications peuvent accéder les unes aux autres, s'injecter du code et éliminer le besoin d'accès root et de détection de racine.

Les experts estiment que FjordPhantom continuera d'évoluer. Pour vous protéger, assurez-vous de télécharger uniquement des applications provenant de sources fiables et évitez de partager des informations sensibles par téléphone, même si l'appelant prétend appartenir à votre banque, car les banques ne demandent généralement pas de telles informations par téléphone.